RootedCon 2013 Mi Humilde Opinión Parte III

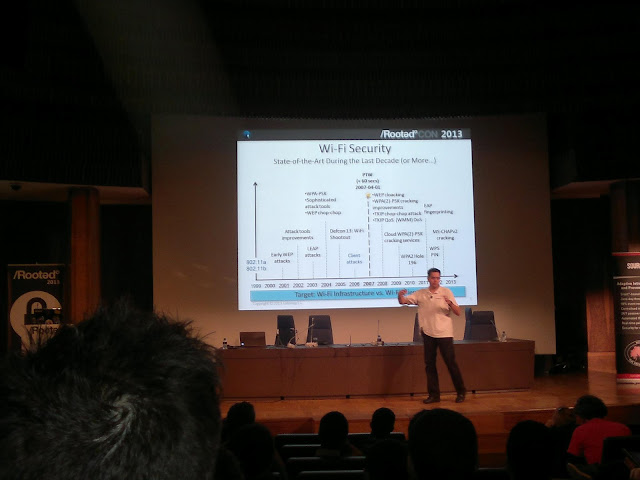

Raúl Siles - Wi-Fi: Why iOS (Android and others) Fail inexplicably?

A las personas se las aplaude al final no? A "Siles" le aplaudimos NADA MÁS ENTRAR y pr supuesto al salir. Nada más que decir..!!!

Sebastián Guerrero - Ke ase Android?

Es otra de las personas que, desde que le vi por primera pensé que era de "obligado cumplimiento" seguirle. Este chico le pone una PASIÓN a loque hace que nada más salir de la charla te entreban ganas de lo que te entraban ganas con un Android ... es que te lo transmite cuando expone !!!

Hizo que ocultar malware dentro de Android para infectar un terminal desde el desconocimiento del usuario utilizando como soporte vulnerabilidades que afectan a todos los terminales en sus diferentes versiones de Android y conectando entre sí ambas partes fuera para el un juego de niños alcanzable a todos.

Me llama la atención poderosamente como expone, la seguridad con la que lo hace pese a su juventud, MUY BIEN estructurado, muy MOTIVADO que es fundamental para transmitirnos a nosotros ESA PASIÓN

.. repito, para esto se va a Rooted, para que te SORPRENDAN y a mi su ponencia de principio a fin Sebastián Guerrero ME ENCANTÓ .. algo que si que puedo decir que es unánime .. entre lo que hablábamos nosotros y lo que se escuchaba fumándote un cigarrito entre unos y otros ... Salió MUY BIEN PARADO

Joxean Koret - Interactive Static Analysis Tools for Vulnerability Discovery

Sin foto propia De nuevo captura de pantalla de Rooted que los derechos son suyos

La charla está enfocada en una herramienta de análisis de código estático, la cuál se encuentra en desarrollo actualmente, enfocada específicamente en la búsqueda de vulnerabilidades, en vez de centrarse en errores típicos de programación como las más populares herramientas de análisis de código tales como Coverity o Klockwork. Durante el transcurso de la misma se fue dando toda la base necesaria para entender el funcionamiento de estas herramientas, la diferencia entre herramientas para buscar bugs y vulnerabilidades así como la parte que el ponente considera fundamental de dar interactividad a este tipo de herramientas.

Sin foto propia De nuevo captura de pantalla de Rooted que los derechos son suyos

Ponencia que vale su peso en oro.. Escuchar a un Researcher de su talle explicando como SE HACEN las cosas ES UN PUTO LUJO ( lo siento tampoco tengo otra palabra más fina para expresarlo, a quien no le guste, ya sabe) ..NOS SIRVIÓ a todos para conocer cosas que no se cuentan, no están EN LOS LIBROS y no se ve .. Que es la experiencia personal de personas que se dedican e este especialidad en hacking.

Bien, me queda uno, que y a "ese" le tengo que hacer un Post para el porque pienso que tengo que hacer una MENCIÓN MUY ESPECIAL POR MUCHAS COSAS.. Y me queda al post "de "los otros por qué no?" .. aunque tampoco existe misterio.. con alguien te tienes que quedar..nada más ..!! Lo que tengo claro que el que no ha expuesto en RootedCon soy yo... y ellos si, por lo tanto TODOS SON GENIALES, pero de GENIOS .. no por decir no .. porque SOLO LOS GENIOS INNOVAN, EL RESTO SEÑORES, LOS ESTUDIAMOS Y POR CONSIGUIENTE LOS "COPIAMOS NO"?.. Pero esto es en la vida en general ... Los grandes diseñadores INNOVAN, el resto de tiendas COPIAN y venden ese estilo .. pues esto es lo mismo.. GRACIAS A ESTOS GENIOS QUE INNOVAN, NOSOTROS PODEMOS SEGUIR AVANZANDO ESTUDIANDO LO QUE DICEN ..

@matalaz @0xroot Siles tiene Twitter? (@taddong )

Un saludo

Live Free or Die Hacking